Połączenie się urwało.

„Wdzięczny” – mruknąłem, rzucając telefon na siedzenie pasażera. – „Jestem wdzięczny, że się przyznałeś”.

Wrzuciłem wsteczny bieg. Nie pojechałem od razu do mieszkania. Jechałem powoli wzdłuż muru osiedlowego. Mój telefon, wciąż podłączony do Bluetooth w samochodzie, odebrał sygnał WiFi „Sterling_Guest”.

Nie byłem tylko synem. Byłem szefem działu cyberbezpieczeństwa w firmie z listy Fortune 500. Kariera, którą moi rodzice, jak na ironię, opłacili, abym mógł chronić ich aktywa.

Otworzyłem laptopa. Nie zhakowałem zapory sieciowej; sam ją zbudowałem. Stworzyłem tylne wejście lata temu, na wszelki wypadek.

Uruchomiłem skrypt. Keylogger_Install.exe.

W ciągu kilku sekund na mój ekran zaczął napływać strumień danych. Każde naciśnięcie klawisza przez mojego ojca na komputerze w biurze było teraz wyświetlane na moim ekranie.

Obserwowałem, jak tekst pojawia się w czasie rzeczywistym.

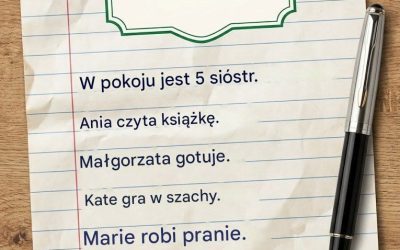

Od: Arthur Sterling

Do: J. Miller (Prawny)

Temat: Aktywa

Liam ma paczkę. Przechowuje ją dla Dziś wieczorem. Przygotujcie papiery na wypadek tragicznego wypadku jutro rano. I niech agencja adopcyjna przygotuje kolejną dostawę. Tym razem potrzebujemy chłopca. Wyższe odszkodowanie za problemy behawioralne.

„Przesyłka” – wyszeptałam.

To nie byli rodzice. To byli handlarze ludźmi.

Część 3: Pokój Koszmarów

Moje mieszkanie było fortecą samotności – minimalistyczną, zimną i bezpieczną. Ale dziś wieczorem czułem się jak w bunkrze.

Wniosłem Mię do środka, owinąłem ją w koce i zrobiłem jej gorące kakao. Wypiła je drżącymi rękami, rozglądając się po pokoju, jakby spodziewała się ataku ścian.

„Jesteś tu bezpieczna” – powiedziałam jej. „Obiecuję”.

„Przyjdą” – wyszeptała. „Lekarze zawsze przychodzą”.

Podczas gdy ona w końcu zapadła w niespokojny sen, ja wziąłem się do pracy.

Usiadłem przy komputerze z wieloma monitorami i otworzyłem Sterling Private Cloud. Ominąłem szyfrowanie, używając hasła mojego ojca – Legacy1990 – które keylogger wygodnie mi podał.

To, co znalazłem, sprawiło, że żółć podeszła mi do gardła.